网络攻击中的SQL漏洞扫描与防御策略

醉逍遥

2024-12-02 16:46:41

0次

网络攻击中的SQL漏洞扫描与防御策略

一、引言

随着互联网的快速发展,网络安全问题日益突出。其中,SQL漏洞攻击已成为网络攻击中常见且危害性极大的手段之一。SQL漏洞的存在使得攻击者可以轻易地入侵系统,窃取、篡改、删除重要数据,甚至控制整个系统。因此,对SQL漏洞的扫描与防御显得尤为重要。本文将详细介绍网络攻击中的SQL漏洞扫描与防御策略。

二、SQL漏洞概述

SQL漏洞主要是指在Web应用程序中,由于对用户输入的非法SQL语句未能进行有效过滤或验证,导致攻击者可以通过构造恶意的SQL语句来执行非授权的操作,如查询、修改、删除数据等。SQL漏洞的形成原因包括但不限于以下几点:

1. 程序员对用户输入的非法SQL语句未能进行有效过滤;

2. 数据库连接未使用参数化查询或预编译语句;

3. 数据库权限设置不当,导致攻击者可以执行任意SQL语句。

三、SQL漏洞扫描

为了及时发现并修复SQL漏洞,需要进行SQL漏洞扫描。常见的SQL漏洞扫描方法包括:

1. 自动扫描工具:利用专业的SQL漏洞扫描工具,如SQLMap、SQLiScanner等,对网站进行自动扫描,检测是否存在SQL漏洞。

2. 手动检测:通过手动分析Web应用程序的源代码、数据库连接语句等,检查是否存在SQL注入等漏洞。

3. 渗透测试:模拟攻击者的行为,对Web应用程序进行渗透测试,检测是否存在SQL漏洞。

四、SQL漏洞防御策略

为了防止SQL漏洞被攻击者利用,需要采取一系列的防御策略:

1. 输入验证:对用户输入进行严格的验证和过滤,防止恶意SQL语句的注入。

2. 参数化查询与预编译语句:使用参数化查询或预编译语句,可以防止攻击者通过构造恶意的SQL语句来执行非授权的操作。

3. 数据库权限设置:合理设置数据库权限,确保只有合法的用户才能访问数据库。

4. Web应用防火墙(WAF):部署Web应用防火墙,对入站的HTTP请求进行检测和过滤,防止SQL注入等攻击。

5. 安全更新与修复:及时修复已知的SQL漏洞,并对系统进行安全更新。

6. 安全培训与意识提升:提高开发人员和运维人员的安全意识,了解SQL漏洞的危害及防御方法。

三、SQL漏洞扫描

为了及时发现并修复SQL漏洞,需要进行SQL漏洞扫描。常见的SQL漏洞扫描方法包括:

1. 自动扫描工具:利用专业的SQL漏洞扫描工具,如SQLMap、SQLiScanner等,对网站进行自动扫描,检测是否存在SQL漏洞。

2. 手动检测:通过手动分析Web应用程序的源代码、数据库连接语句等,检查是否存在SQL注入等漏洞。

3. 渗透测试:模拟攻击者的行为,对Web应用程序进行渗透测试,检测是否存在SQL漏洞。

四、SQL漏洞防御策略

为了防止SQL漏洞被攻击者利用,需要采取一系列的防御策略:

1. 输入验证:对用户输入进行严格的验证和过滤,防止恶意SQL语句的注入。

2. 参数化查询与预编译语句:使用参数化查询或预编译语句,可以防止攻击者通过构造恶意的SQL语句来执行非授权的操作。

3. 数据库权限设置:合理设置数据库权限,确保只有合法的用户才能访问数据库。

4. Web应用防火墙(WAF):部署Web应用防火墙,对入站的HTTP请求进行检测和过滤,防止SQL注入等攻击。

5. 安全更新与修复:及时修复已知的SQL漏洞,并对系统进行安全更新。

6. 安全培训与意识提升:提高开发人员和运维人员的安全意识,了解SQL漏洞的危害及防御方法。

SQL漏洞是网络攻击中的一种常见手段,具有极大的危害性。为了保护系统的安全性,需要对SQL漏洞进行及时的扫描与防御。通过采取输入验证、参数化查询、数据库权限设置、Web应用防火墙等防御策略,可以有效降低SQL漏洞被攻击的风险。同时,提高开发人员和运维人员的安全意识与技能水平,也是防范SQL漏洞的重要措施。总之,只有综合运用各种手段,才能有效地防御SQL漏洞攻击,保障网络系统的安全稳定运行。

SQL漏洞是网络攻击中的一种常见手段,具有极大的危害性。为了保护系统的安全性,需要对SQL漏洞进行及时的扫描与防御。通过采取输入验证、参数化查询、数据库权限设置、Web应用防火墙等防御策略,可以有效降低SQL漏洞被攻击的风险。同时,提高开发人员和运维人员的安全意识与技能水平,也是防范SQL漏洞的重要措施。总之,只有综合运用各种手段,才能有效地防御SQL漏洞攻击,保障网络系统的安全稳定运行。

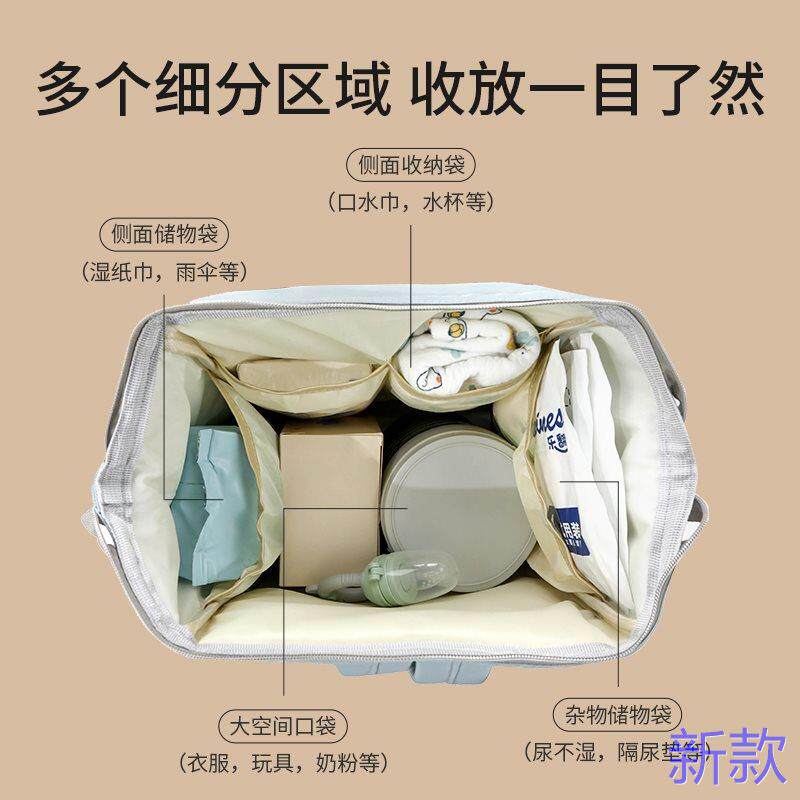

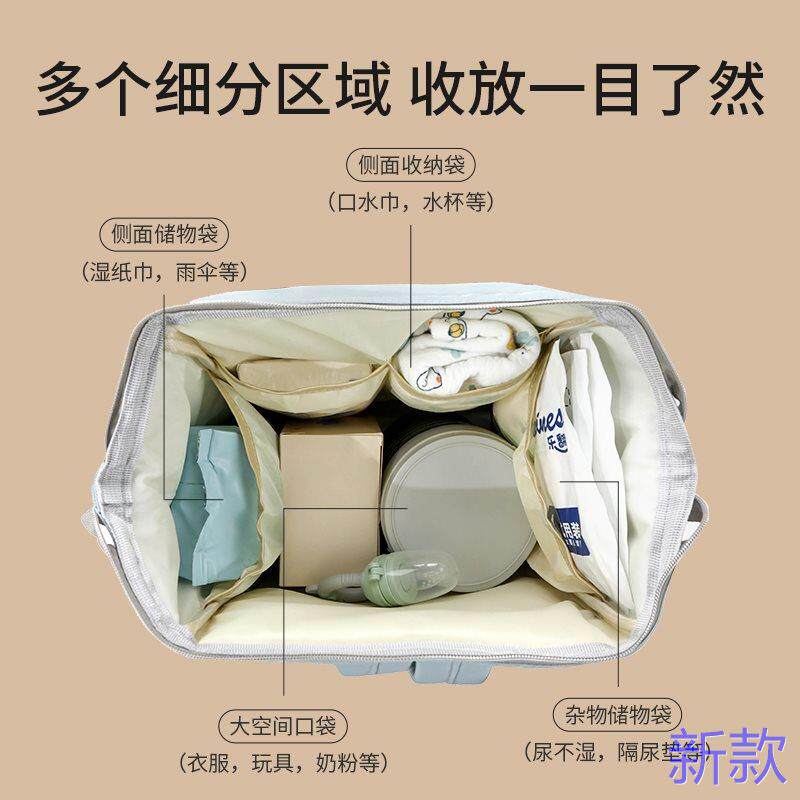

【妈咪包/袋】妈咪包母婴包外出轻大容量背包双肩便防水手提多功能背奶包妈新款售价:57.66元 领券价:57.66元 邮费:0.00

五、结论

【脸盆】原生大包抽纸加厚升级母婴面巾纸柔韧亲肤舒适可湿水擦手纸巾1包售价:3.52元 领券价:3.34元 邮费:0.00

下一篇:没有了

相关内容

热门资讯

网络蠕虫病毒攻击案例分析

网络蠕虫病毒攻击案例分析:本文通过分析一起全球网络蠕虫病毒攻击事件,探讨了其特点、传播途径、影响及防...

网络环境中如何有效防范端口扫描...

摘要:为防范端口扫描攻击,应了解管理开放端口、使用防火墙和IDS、定期更新打补丁、加强网络安全教育和...

网络攻击案例研究:AWVS攻击...

摘要:本文分析了一起利用AWVS工具进行的网络攻击案例,强调了网络安全的重要性。为防范类似攻击,需加...

如何防范与应对网络中间人攻击

摘要:本文介绍了网络中间人攻击的概念、特点及危害,提出了使用强密码、定期更新软件、使用VPN和代理服...

防火墙在保护企业网络免受网络攻...

防火墙是保护企业网络的重要工具,能有效防御内外攻击,控制访问,保护关键业务系统,并实现监控和审计功能...

蠕虫在网络防御中的策略与技巧

本文讨论了蠕虫的特性和危害,并提出了网络防御策略与技巧,包括安装防病毒软件、强化系统安全、安全配置网...

网络攻击中的威胁分析:AWVS...

摘要:

随着互联网发展,网络安全问题日益严重。AWVS作为网站应用安全漏洞扫描工具,能及时发现和修...

网络中间人攻击技术详解

网络中间人攻击是一种常见的网络攻击手段,本文详述其工作原理和危害性,并介绍防范措施如使用强密码、加密...

网络设备安全防护中的端口扫描攻...

摘要:本文介绍了网络设备安全防护中的端口扫描攻击识别与应对策略,包括识别方法如网络流量分析、日志分析...

网络端口扫描的攻击手法与防范措...

摘要:本文介绍了网络端口扫描的攻击手法和防范措施,包括使用防火墙、更新补丁、加密技术、IDS/IPS...